Mac'e Yeni Silver Sparrow Kötü Amaçlı Yazılım Bulaştığında Bilmeniz Gereken Her Şey (08.13.25)

Mac'inizin kötü amaçlı yazılımlara karşı güvende olduğunu düşünüyorsanız tekrar düşünün. Kötü amaçlı yazılım yazarları, macOS dahil olmak üzere çeşitli platformların güvenlik açıklarından yararlanma konusunda ustalaştı. Bu, Shlayer kötü amaçlı yazılımı ve En İyi Sonuçlar kötü amaçlı yazılımı dahil olmak üzere Mac'leri hedef alan önceki kötü amaçlı yazılım bulaşmalarında açıkça görülmektedir.

Silver Sparrow macOS Kötü Amaçlı Yazılımı Nedir?Son zamanlarda Red Canary, Malwarebytes ve VMware Carbon Black güvenlik araştırmacıları dünya çapında 40.000'den fazla Mac'e bulaşan yeni bir macOS kötü amaçlı yazılımı keşfetti. Bu yeni tehdidin adı Silver Sparrow. Malwarebytes'e göre, kötü amaçlı yazılım, en yüksek konsantrasyona sahip ABD, Birleşik Krallık, Kanada, Fransa ve Almanya ile 153 ülkeye yayıldı. Bu 40.000'den kaçının M1 Mac olduğu belli değil ve dağılımın tam olarak nasıl göründüğünü bilmiyoruz.

Araştırmacılar, Silver Sparrow'un virüslü cihaz için oldukça ciddi bir tehdit oluşturmasına rağmen, yaygın macOS reklam yazılımlarından genellikle beklenen kötü niyetli bir davranış sergilemediğini belirtti. Bu, kötü amaçlı yazılımı daha da şaşırtıcı hale getiriyor çünkü güvenlik uzmanlarının kötü amaçlı yazılımın ne yapmak için tasarlandığı konusunda hiçbir fikri yok.

Ancak araştırmacılar, kötü amaçlı yazılımın her zaman kötü amaçlı bir yük sunmaya hazır olduğunu fark ettiler. Araştırmanın ardından, Silver Sparrow macOS kötü amaçlı yazılım türü, virüslü cihazlara hiçbir zaman kötü amaçlı bir yük göndermedi, ancak etkilenen Mac kullanıcılarını, hareketsiz davranışına rağmen hala önemli riskler taşıdığı konusunda uyardılar.

Araştırmacılar Silver Sparrow'un ek zararlı yükler sağladığını gözlemlemese de, M1 çip uyumluluğu, küresel erişimi, yüksek enfeksiyon oranı ve operasyonel olgunluğu Silver Sparrow'u oldukça ciddi bir tehdit haline getiriyor. Güvenlik uzmanları ayrıca Mac kötü amaçlı yazılımının hem Intel hem de Apple Silicon işlemcilerle uyumlu olduğunu keşfetti.

Gümüş Serçe kötü amaçlı yazılımının gelişiminin kaba bir zaman çizelgesi:

- Ağustos 18, 2020: Kötü amaçlı yazılım sürüm 1 (M1 olmayan sürüm) geri arama alanı api.mobiletraits[.]com oluşturuldu

- 31 Ağustos 2020: Kötü amaçlı yazılım sürüm 1 (M1 olmayan sürüm) VirusTotal'a gönderildi

- 2 Eylül 2020: VirusTotal'a gönderilen kötü amaçlı yazılım sürüm 2 yürütmesi sırasında görülen version.json dosyası

- 5 Aralık 2020: Kötü amaçlı yazılım sürüm 2 (M1 sürümü) geri arama alanı oluşturuldu api.specialattributes[.] com oluşturuldu

- 22 Ocak 2021: PKG dosyası sürüm 2 (bir M1 ikili dosyası içerir) VirusTotal'a gönderildi

- 26 Ocak 2021: Red Canary, Silver Sparrow kötü amaçlı yazılım sürümünü 1 algıladı

- 9 Şubat 2021: Red Canary, Silver Sparrow kötü amaçlı yazılım sürümünü 2 (M1 sürümü) algıladı

Güvenlik şirketi Red Canary, yeni M1 işlemcilerle donatılmış Mac'leri hedef alan yeni kötü amaçlı yazılımı keşfetti. Kötü amaçlı yazılımın adı Silver Sparrow ve komutları yürütmek için macOS Installer Javascript API'sini kullanıyor. İşte bilmeniz gerekenler.

Kimse kesin olarak bilmiyor. Bir kez bir Mac'te Silver Sparrow saatte bir sunucuya bağlanır. Güvenlik araştırmacıları, bunun büyük bir saldırıya hazır olabileceğinden endişe ediyor.

Güvenlik şirketi Red Canary, Silver Sparrow'un henüz kötü niyetli bir yük göndermemesine rağmen oldukça ciddi bir tehdit oluşturabileceğine inanıyor.

p>

Kötü amaçlı yazılım, Apple'ın M1 yongasında çalıştığı için dikkat çekici hale geldi. Bu, suçluların özellikle M1 Mac'leri hedef aldığını göstermez, aksine hem M1 Mac'lere hem de Intel Mac'lere virüs bulaşabileceğini gösterir.

Bilinen, virüslü bilgisayarların saatte bir sunucuyla iletişim kurduğudur , bu nedenle büyük bir saldırı için bir tür hazırlık olabilir.

Kötü amaçlı yazılım komutları yürütmek için Mac OS Installer Javascript API'sini kullanır.

Güvenlik şirketi şu ana kadar bunu gerçekleştiremedi. komutların başka bir şeye nasıl yol açtığını belirleyin ve bu nedenle Silver Sparrow'un ne ölçüde bir tehdit oluşturduğu hala bilinmiyor. Güvenlik şirketi yine de kötü amaçlı yazılımın ciddi olduğuna inanıyor.

Apple tarafında, şirket Silver Sparrow kötü amaçlı yazılımıyla ilişkili paketi imzalamak için kullanılan sertifikayı iptal etti.

Apple'ın noter hizmetine rağmen, macOS kötü amaçlı yazılım geliştiricileri, MacBook Pro, MacBook Air ve Mac Mini gibi en yeni ARM çipini kullananlar da dahil olmak üzere Apple ürünlerini başarıyla hedef aldı.

Apple, bir "endüstri- öncü” kullanıcı koruma mekanizması devreye giriyor ancak kötü amaçlı yazılım tehdidi yeniden ortaya çıkmaya devam ediyor.

Gerçekten de, tehdit aktörlerinin M1 çiplerini emekleme döneminde hedef alarak oyunun çok ilerisinde olduğu görülüyor. Bu, pek çok yasal geliştiricinin uygulamalarını yeni platforma taşımamasına rağmen gerçekleşti.

Silver Sparrow macOS kötü amaçlı yazılımı Intel ve ARM için ikili dosyalar gönderir, AWS ve Akamai CDN kullanır

Araştırmacılar Silver'ı açıkladı. Sparrow'un "Gümüş Serçe'nin kanatlarını kırpma: macOS kötü amaçlı yazılımını uçmadan önce ortaya çıkarma" blog gönderisindeki işlemleri.

Yeni kötü amaçlı yazılım parçası, Intel x86_64 işlemcileri ve Mach-O'yu hedefleyen Mach-nesne biçimi olmak üzere iki ikili dosyada bulunur. M1 Mac'ler için tasarlanmış ikili dosya.

MacOS kötü amaçlı yazılımı, "update.pkg" veya "updater.pkg" adlı Apple yükleyici paketleri aracılığıyla yüklenir.

Arşivler, yükleme komut dosyası yürütülmeden önce çalışan ve kullanıcının izin vermesini isteyen JavaScript kodunu içerir. bir program “yazılımın yüklenip yüklenemeyeceğini belirle”.

Kullanıcı kabul ederse, JavaScript kodu verx.sh adlı bir komut dosyası yükler. Malwarebytes'e göre, sisteme zaten virüs bulaşmış olduğundan, yükleme işlemini bu noktada iptal etmek boşunadır.

Yüklendikten sonra, komut dosyası her saat başı bir komut ve kontrol sunucusuyla bağlantı kurarak yürütülecek komutları veya ikili dosyaları kontrol eder.

Komuta ve kontrol merkezi, Amazon Web Services (AWS) ve Akamai içerik dağıtım ağları (CDN) altyapısı üzerinde çalışır. Araştırmacılar, bulut altyapısı kullanımının virüsü engellemeyi zorlaştırdığını söyledi.

Şaşırtıcı bir şekilde, araştırmacılar nihai yükün dağıtımını tespit edemediler ve bu nedenle kötü amaçlı yazılımın nihai amacını bir sır haline getirdiler.

p>

Belki de kötü amaçlı yazılımın belirli koşulların yerine getirilmesini beklediğini belirttiler. Benzer şekilde, muhtemelen güvenlik araştırmacıları tarafından izlendiğini algılayarak kötü niyetli yükün dağıtılmasını önleyebilir.

Çalıştırıldığında, Intel x86_64 ikili dosyaları "Merhaba Dünya" yazarken Mach-O ikili dosyaları "Sen yaptın" mesajını görüntüler. !”

Araştırmacılar, herhangi bir kötü niyetli davranış sergilemedikleri için bunlara “seyirci ikili dosyalar” adını verdiler. Buna ek olarak, macOS kötü amaçlı yazılımının kendini kaldırmak için bir mekanizması vardır ve bu mekanizma, gizli yeteneklerine eklenir.

Ancak, kendi kendini kaldırma özelliğinin virüslü cihazlarda hiçbir zaman kullanılmadığını belirttiler. Kötü amaçlı yazılım, kurulumdan sonra indirildiği img URL'sini de arar. Kötü amaçlı yazılım geliştiricilerin, hangi dağıtım kanalının en etkili olduğunu izlemek istediklerini savundular.

Araştırmacılar kötü amaçlı yazılımın nasıl yayıldığını çözemediler ancak olası dağıtım kanalları arasında sahte flash güncellemeler, korsan yazılımlar, kötü amaçlı reklamlar veya yasal uygulamalar yer alıyor.

Siber suçlular saldırılarının kurallarını tanımlar ve bu taktikler tamamen net olmasa bile, taktiklerine karşı savunmak bize kalmış. MacOS'u hedefleyen yeni tanımlanan kötü amaçlı yazılım Silver Sparrow'da durum budur. Şu anda çok fazla şey yapmıyor gibi görünüyor, ancak savunmamız gereken taktikler hakkında fikir verebilir.

Gümüş Serçe Kötü Amaçlı Yazılımının Teknik Özellikleri

Araştırmacıların araştırmasına göre, Silver Sparrow kötü amaçlı yazılımının "sürüm 1" ve "sürüm 2" olarak adlandırılan iki sürümü vardır.

Kötü amaçlı yazılım sürüm 1

- Dosya adı: updater.pkg (v1 için yükleyici paketi)

- MD5: 30c9bc7d40454e501c358f77449071aa

Kötü amaçlı yazılım sürüm 2

- Dosya adı: güncelleme .pkg (v2 için yükleyici paketi)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

İndirme URL'leri ve komut dosyası yorumlarındaki değişikliğin yanı sıra, iki kötü amaçlı yazılım sürümünün yalnızca bir büyük farkı vardı. İlk sürüm yalnızca Intel x86_64 mimarisi için derlenmiş bir Mach-O ikili dosyasını içeriyordu, ikinci sürüm ise hem Intel x86_64 hem de M1 ARM64 mimarileri için derlenmiş bir Mach-O ikili dosyasını içeriyordu. Bu önemlidir, çünkü M1 ARM64 mimarisi yenidir ve yeni platform için keşfedilen çok az tehdit vardır.

Mach-O derlenmiş ikili dosyaları hiçbir şey yapmıyor gibi görünmektedir, bu nedenle bunlara "bystander" denir ikili dosyalar.”

Gümüş Serçe Nasıl Dağıtılır?Raporlara göre, pek çok macOS tehdidi, Adobe Flash Player gibi meşru bir uygulama veya güncellemeler gibi görünen PKG veya DMG biçiminde tek, bağımsız yükleyiciler olarak kötü niyetli reklamlar aracılığıyla dağıtılır. Ancak bu durumda, saldırganlar kötü amaçlı yazılımı iki farklı pakette dağıttı: updater.pkg ve update.pkg. Her iki sürüm de yürütmek için aynı teknikleri kullanır, yalnızca seyirci ikili dosyasının derlenmesinde farklılık gösterir.

Silver Sparrow ile ilgili benzersiz bir şey, yükleyici paketlerinin şüpheli komutları yürütmek için macOS Installer JavaScript API'sini kullanmasıdır. Bazı yasal yazılımlar da bunu yapıyor olsa da, bu ilk kez kötü amaçlı yazılım tarafından yapılıyor. Bu, genellikle komutları yürütmek için önceden yükleme veya yükleme sonrası komut dosyaları kullanan kötü amaçlı macOS yükleyicilerinde gözlemlediğimiz davranıştan bir sapmadır. Kurulum öncesi ve kurulum sonrası durumlarda, kurulum aşağıdakine benzeyen belirli bir telemetri modeli oluşturur:

- Üst süreç: package_script_service

- Process: bash, zsh, sh, Python, veya başka bir yorumlayıcı

- Komut satırı: ön yükleme veya yükleme sonrası içerir

Bu telemetri modeli, meşru yazılımlar bile komut dosyalarını kullandığından, kendi başına özellikle yüksek doğrulukta bir kötü niyetlilik göstergesi değildir, ancak genel olarak ön yükleme ve yükleme sonrası komut dosyalarını kullanarak yükleyicileri güvenilir bir şekilde tanımlar. Silver Sparrow, paket dosyasının Dağıtım tanımı XML dosyasına JavaScript komutları ekleyerek kötü niyetli macOS yükleyicilerinden görmeyi beklediğimizden farklıdır. Bu, farklı bir telemetri modeli üretir:

- Üst süreç: Yükleyici

- İşlem: bash

Yükleme öncesi ve yükleme sonrası komut dosyalarında olduğu gibi, bu telemetri modeli tek başına kötü amaçlı davranışı tanımlamaya yetmez. Ön yükleme ve yükleme sonrası komut dosyaları, gerçekte neyin yürütülmekte olduğuna dair ipuçları sunan komut satırı argümanlarını içerir. Kötü amaçlı JavaScript komutları ise, meşru macOS Yükleyici işlemi kullanılarak çalışır ve yükleme paketinin içeriğine veya bu paketin JavaScript komutlarını nasıl kullandığına ilişkin çok az görünürlük sunar.

Kötü amaçlı yazılımın zararlı olduğunu biliyoruz. update.pkg veya updater.pkg adlı Apple yükleyici paketleri (.pkg dosyaları) aracılığıyla yüklendi. Ancak, bu dosyaların kullanıcıya nasıl teslim edildiğini bilmiyoruz.

Bu .pkg dosyaları JavaScript kodunu içeriyordu, öyle ki kod, kurulum gerçekten başlamadan önce, en başında çalışacaktı. . Ardından, kullanıcıya "yazılımın yüklenip yüklenemeyeceğini belirlemek için" bir programın çalışmasına izin vermek isteyip istemediği sorulacak.

"Bu paket, yazılımın yüklenip yüklenemeyeceğini belirlemek için bir program çalıştıracaktır."

Bu, Devam'ı tıklatıp daha iyi düşünüp yükleyiciden çıkmanız gerektiği anlamına gelir. çok geç olurdu. Zaten virüs bulaşmış olurdunuz.

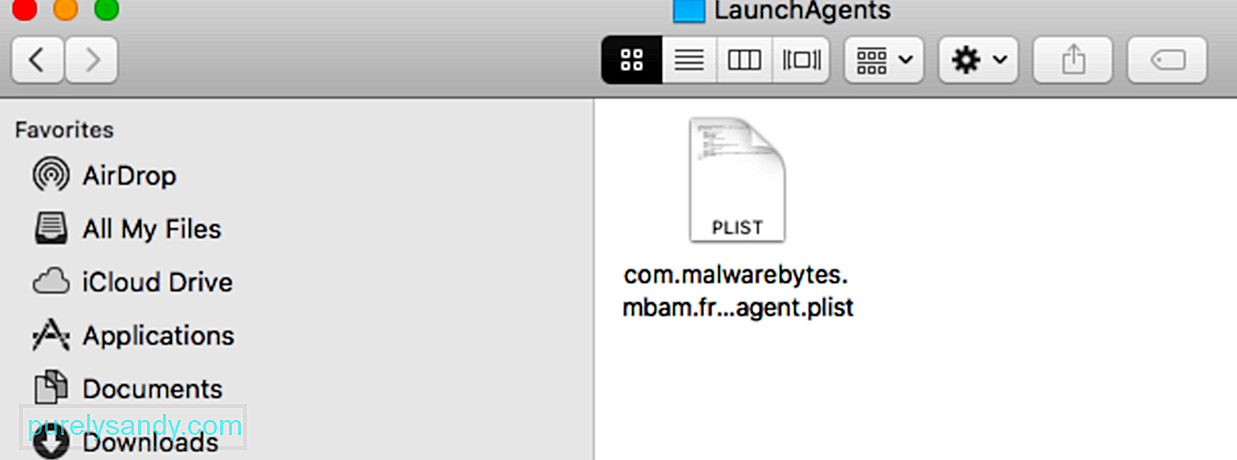

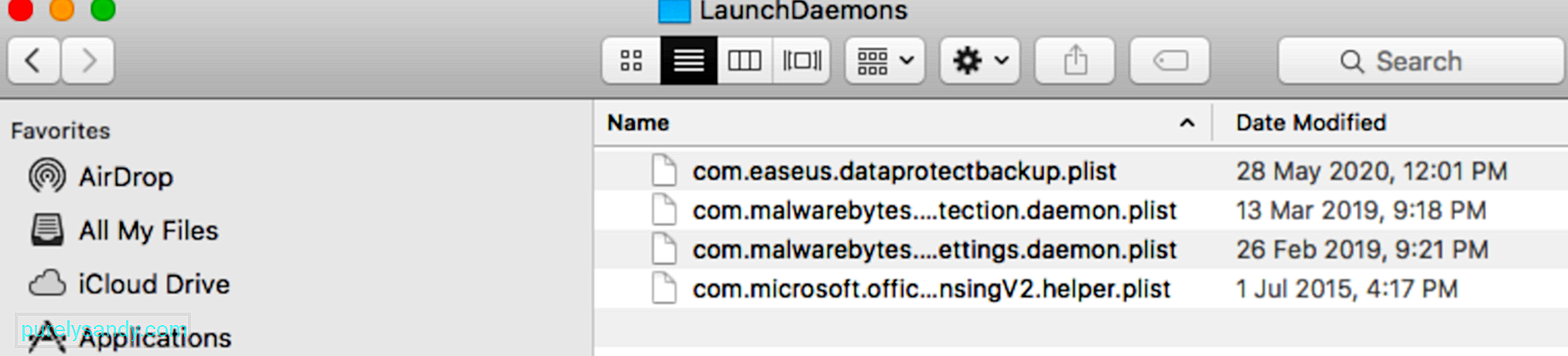

Kötü amaçlı etkinliğin bir başka göstergesi de PlistBuddy işleminin Mac'inizde bir LaunchAgent oluşturmasıydı.

LaunchAgent'lar, macOS başlatma sistemi olan launchd'ye talimat vermek için bir yol sağlar. görevleri periyodik olarak veya otomatik olarak yürütmek için. Uç noktada herhangi bir kullanıcı tarafından yazılabilirler, ancak genellikle onları yazan kullanıcı olarak da yürütülürler.

macOS'ta mülk listeleri (listeler) oluşturmanın birden çok yolu vardır ve bazen bilgisayar korsanları ihtiyaçlarını karşılamak için farklı yöntemler kullanır. Böyle bir yol, LaunchAgents dahil olmak üzere bir uç noktada çeşitli özellik listeleri oluşturmanıza izin veren yerleşik bir araç olan PlistBuddy'dir. Bazen bilgisayar korsanları kalıcılık sağlamak için PlistBuddy'ye başvurur ve bunu yapmak savunucuların EDR kullanarak bir LaunchAgent'ın içeriğini kolayca incelemesini sağlar çünkü dosyanın tüm özellikleri yazmadan önce komut satırında gösterilir.

Silver Sparrow'da. durumda, bunlar plist'in içeriğini yazan komutlardır:

- PlistBuddy -c “Add :Label string init_verx” ~/Library/Launchagents/init_verx.plist

- PlistBuddy -c "Add :RunAtLoad bool true" ~/Library/Launchagents/init_verx.plist

- PlistBuddy -c "Add :StartInterval tamsayı 3600" ~/Library/Launchagents/init_verx.plist

- PlistBuddy -c “ProgramArguments dizisi ekle” ~/Library/Launchagents/init_verx.plist

- PlistBuddy -c “Add :ProgramArguments:0 string '/bin/sh'” ~/Library/Launchagents/init_verx.plist

- PlistBuddy -c “Add :ProgramArguments:1 string -c” ~ /Library/Launchagents/init_verx.plist

LaunchAgent Plist XML'i aşağıdakine benzer:

Label

init_verx

RunAtLoad

true

StartInterval

3600

ProgramArguments

'/bin/sh'

-c

“~/Library/Application\\ Support/verx_updater/verx. sh” [timestamp] [plist'ten indirilen veriler]

Silver Sparrow ayrıca diskte ~/Library/._insu varlığını kontrol ederek tüm kalıcılık mekanizmalarının ve komut dosyalarının kaldırılmasına neden olan bir dosya denetimi içerir. Dosya varsa, Silver Sparrow tüm bileşenlerini uç noktadan kaldırır. Malwarebytes'ten bildirilen karmalar (d41d8cd98f00b204e9800998ecf8427e), ._insu dosyasının boş olduğunu gösterdi.

eğer [ -f ~/Library/._insu ]

o zaman

rm ~/Library/Launchagents/ verx.plist

rm ~/Library/Launchagents/init_verx.plist

rm /tmp/version.json

rm /tmp/version.plist

rm /tmp/verx

rm -r ~/Library/Application\\ Support/verx_updater

rm / tmp/agent.sh

launchctl remove init_verx

Kurulumun sonunda, Silver Sparrow, kurulumun gerçekleştiğini belirten bir kıvrılma HTTP POST isteği için veri oluşturmak üzere iki keşif komutu yürütür. Biri, raporlama için sistem UUID'sini alır ve ikincisi, orijinal paket dosyasını indirmek için kullanılan URL'yi bulur.

Bir sqlite3 sorgusu yürüterek, kötü amaçlı yazılım, PKG'nin indirdiği orijinal URL'yi bulur ve siber suçlulara bir Başarılı dağıtım kanalları fikri. Bu tür etkinlikleri genellikle macOS'ta kötü amaçlı reklam yazılımlarıyla görürüz: sqlite3 sqlite3 ~/Library/Preferences/com.apple.LaunchServices.QuarantineEventsV* 'LSQuarantineDataURLString öğesini LSQuarantineEvent'ten seçin burada LSQuarantineDataURLString like “[redacted]'St by LSQuarantine orderGümüş Serçe Kötü Amaçlı Yazılımı Mac'ten Nasıl Kaldırılır

Apple, Silver Sparrow kötü amaçlı yazılımının yüklenmesini sağlayan geliştirici sertifikalarını geçersiz kılmak için hızla adımlar attı. Bu nedenle başka kurulumlar artık mümkün olmamalıdır.

Mac App Store dışında indirilen tüm yazılımların noter tasdikli olması gerektiğinden, Apple'ın müşterileri genellikle kötü amaçlı yazılımlardan korunur. Bu durumda, kötü amaçlı yazılım yazarlarının paketi imzalamak için kullanılan bir sertifikayı elde edebildikleri görülüyor.

Bu sertifika olmadan kötü amaçlı yazılım artık daha fazla bilgisayara bulaşamaz.

Silver Sparrow'u saptamanın başka bir yolu, Silver Sparrow enfeksiyonuyla mı yoksa başka bir şeyle mi uğraştığınızı doğrulamak için göstergelerin varlığını araştırmaktır:

- PlistBuddy yürütüyor gibi görünen bir işlem arayın aşağıdakileri içeren bir komut satırı ile bağlantılı olarak: LaunchAgents ve RunAtLoad ve true. Bu analiz, LaunchAgent kalıcılığı sağlayan birden çok macOS kötü amaçlı yazılım ailesinin bulunmasına yardımcı olur.

- Sqlite3'ü içeren bir komut satırıyla bağlantılı olarak yürütülüyor gibi görünen bir işlem arayın: LSQuarantine. Bu analiz, indirilen dosyalar için meta verileri manipüle eden veya arayan birden fazla macOS kötü amaçlı yazılım ailesini bulmanıza yardımcı olur.

- S3.amazonaws.com'u içeren bir komut satırıyla birlikte kıvrılma yürütülür gibi görünen bir işlem arayın. Bu analiz, dağıtım için S3 klasörlerini kullanan birden çok macOS kötü amaçlı yazılım ailesinin bulunmasına yardımcı olur.

Bu dosyaların varlığı, cihazınızın Silver Sparrow kötü amaçlı yazılımının sürüm 1 veya sürüm 2 ile güvenliğinin ihlal edildiğini de gösterir. :

- ~/Library/._insu (kötü amaçlı yazılımın kendisini silmesini bildirmek için kullanılan boş dosya)

- /tmp/agent.sh (kurulum geri çağırma için yürütülen kabuk komut dosyası)

- /tmp/version.json (yürütme akışını belirlemek için S3'ten indirilen dosya)

- /tmp/version.plist (versiyon.json özellik listesine dönüştürülür)

Kötü Amaçlı Yazılım Sürüm 1 için:

- Dosya adı: updater.pkg (v1 için yükleyici paketi) veya güncelleyici (v1 paketindeki Mach-O Intel ikili dosyası)

- MD5: 30c9bc7d40454e501c358f77449071aa veya c668003c9c5b1689ba47a431512b03cc. [.]com (v1 için version.json'u tutan S3 kovası)

- ~/Library/Application Support/agent_updater/agent.sh (saatte bir çalışan v1 komut dosyası)

- /tmp /agent (dağıtılmışsa son v1 yükünü içeren dosya)

- ~/Library/Launchagents/agent.plist (v1 kalıcılık mekanizması)

- ~/Library/Launchagents/init_agent.plist (v1 kalıcı mekanizma)

- Geliştirici Kimliği Saotia Seay (5834W6MYX3) – v1 bystander ikili imzası Apple tarafından iptal edildi

Kötü Amaçlı Yazılım Sürüm 2 için:

- Dosya adı: update.pkg (v2 için yükleyici paketi) veya tasker.app/Contents/MacOS/tasker (v2'de tanık Mach-O Intel ve M1 ikili dosyası)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149 veya b370191228fef82635e li>

- s3.amazonaws[.]com (v2 için S3 kova tutma version.json)

- ~/Library/Application Support/verx_updater/verx.sh (saatte bir çalışan v2 komut dosyası)

- /tmp/verx (dağıtılırsa son v2 yükünü içeren dosya)

- ~/Library/Launchagents/verx.plist (v2 kalıcılık mekanizması)

- ~/Library/Launchagents/init_verx.plist (v2 kalıcılık mekanizması)

- Geliştirici Kimliği Julie Willey (MSZ3ZH74RK) – v2 bystander ikili imzası Apple tarafından iptal edildi

Silver Sparrow kötü amaçlı yazılımını silmek için şunları yapabilirsiniz:

1. Kötü amaçlı yazılımdan koruma yazılımı kullanarak tarayın.Bilgisayarınızdaki kötü amaçlı yazılımlara karşı en iyi savunma her zaman Outbyte AVarmor gibi güvenilir bir kötü amaçlı yazılımdan koruma yazılımı olacaktır. Nedeni basit, bir kötü amaçlı yazılımdan koruma yazılımı tüm bilgisayarınızı tarar, ne kadar iyi gizlenmiş olurlarsa olsunlar şüpheli programları bulur ve kaldırır. Kötü amaçlı yazılımları manuel olarak kaldırmak işe yarayabilir, ancak her zaman bir şeyleri gözden kaçırma ihtimaliniz vardır. İyi bir kötü amaçlı yazılımdan koruma programı yapmaz.

2. Silver Sparrow programlarını, dosyalarını ve klasörlerini silin.

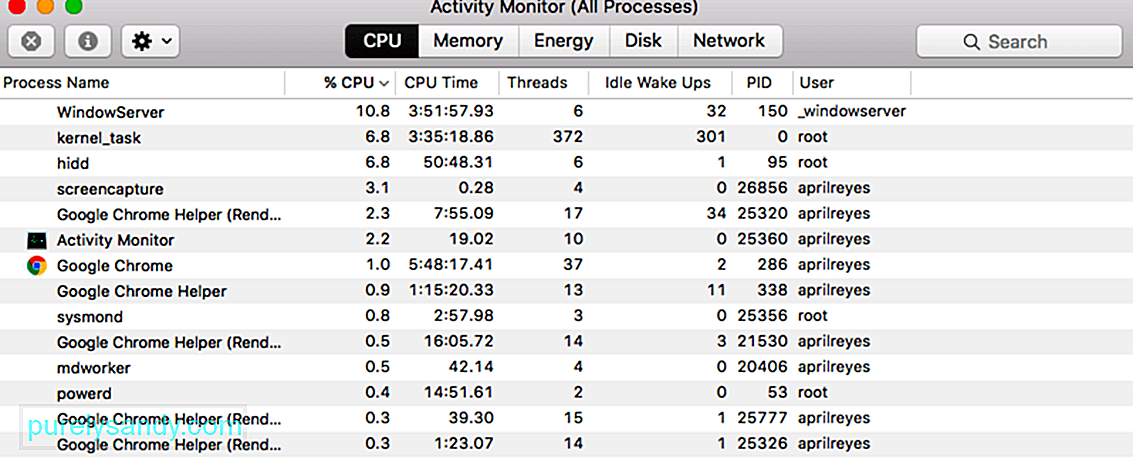

Mac'inizdeki Silver Sparrow kötü amaçlı yazılımını silmek için önce Activity Monitor'e gidin ve şüpheli işlemleri kapatın. Aksi takdirde, silmeye çalıştığınızda hata mesajları alırsınız. Activity Monitor'e ulaşmak için aşağıdaki adımları izleyin:

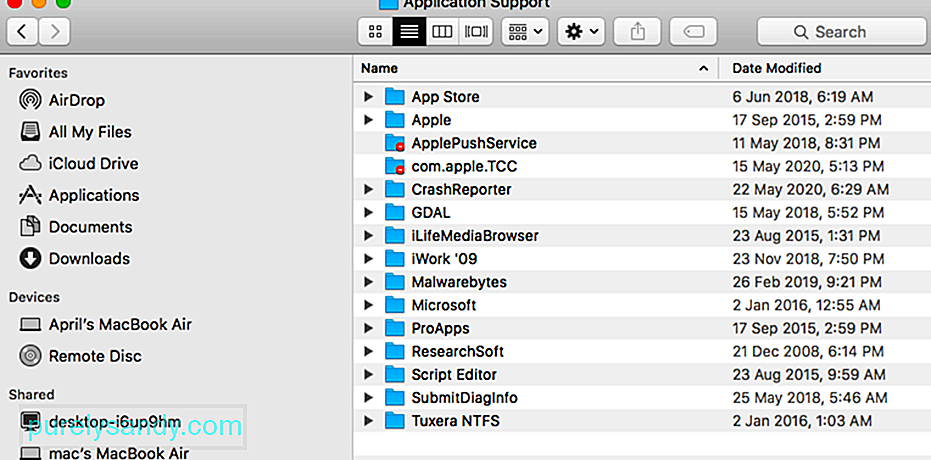

Şüpheli programları sildikten sonra, kötü amaçlı yazılımla ilgili programları da silmeniz gerekir. dosyalar ve Klasörler. Aşağıdaki adımlar izlenir:

Kötü amaçlı yazılımı bilgisayarınızın sabit sürücülerinden manuel olarak sildikten sonra, En İyi Sonuçlar tarayıcı uzantılarını da kaldırmanız gerekir. Ayarlar > Kullanmakta olduğunuz tarayıcıdaki uzantılar ve aşina olmadığınız uzantıları kaldırın. Alternatif olarak, tüm uzantıları da kaldıracağı için tarayıcınızı varsayılana sıfırlayabilirsiniz.

ÖzetGümüş Serçe kötü amaçlı yazılımı, uzun bir süre sonra bile ek yükler indirmediği için gizemli kalıyor. Bu, kötü amaçlı yazılımın ne yapmak için tasarlandığı hakkında bir fikrimiz olmadığı anlamına gelir ve Mac kullanıcıları ve güvenlik uzmanlarının ne yapması gerektiği konusunda şaşkına döner. Kötü amaçlı etkinliklerin olmamasına rağmen, kötü amaçlı yazılımın varlığı, virüslü cihazlar için bir tehdit oluşturur. Bu nedenle derhal kaldırılmalı ve tüm izleri silinmelidir.

Youtube videosu: Mac'e Yeni Silver Sparrow Kötü Amaçlı Yazılım Bulaştığında Bilmeniz Gereken Her Şey

08, 2025